Mobile, internet of things, infrastrutture critiche, aumento dei malware e cloud. Sono i fronti sui quali si concentreranno gli attacchi hacker nel 2017 secondo le previsioni di Check Point Software Technologies, basate sul suo ultimo report di sicurezza informatica.

Con un uso dello smartphone cresciuto del 394% e del tablet addirittura del 1.700% negli ultimi quattro anni, non stupisce - secondo Check Point - che gli attacchi contro i dispositivi mobili siano in costante aumento. Secondo il Security Report 2016 dell'azienda, un dipendente aziendale su cinque sarà l’autore di un caso di violazione dei dati della propria azienda tramite un malware mobile o un wifi dannoso - entrambi vettori di attacco altamente efficaci sui dispositivi mobili.

Dato che questo trend è in costante crescita, Check Point sottolinea come i casi di violazione aziendali originati dai dispositivi mobili stiano diventando un problema sempre più significativo per la sicurezza di un’azienda. I recenti attacchi sponsorizzati dai governi che hanno coinvolto i cellulari dei giornalisti dimostrano come le tecniche d’attacco sono ormai “in the wild” e che dovremmo aspettarci sempre di più di vedere bande di criminali utilizzarle. Tuttavia, la sicurezza mobile rimane una sfida per le imprese - un push-pull tra produttività, privacy e protezione.

Sul fronte dell'IoT, l'aggiornamento e le operazioni di patch dei dispositivi abilitati all’internet delle cose può essere difficile, soprattutto se i produttori di questi dispositivi non hanno un obiettivo preciso di sicurezza. Nel 2017, sostiene Check Point, le organizzazioni dovranno mettere in conto di vedere attacchi informatici diffondersi tramite l'IoT, con dispositivi quali, per esempio, le stampanti. Durante il prossimo anno, Check Point si aspetta di vedere un’ulteriore diffusione degli attacchi informatici verso l’IoT industriale.

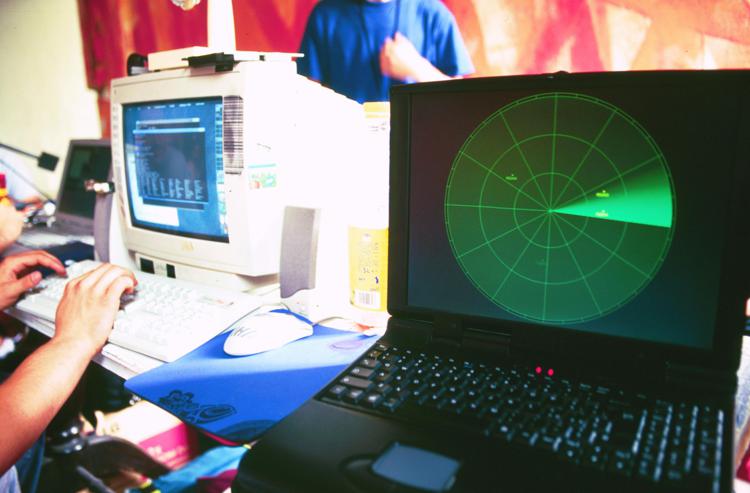

La convergenza tra le tecnologie informatiche (IT) e la tecnologia operativa (OT) sta rendendo entrambi gli ambienti più vulnerabili, in particolare quello della tecnologia operativa degli ambienti Scada (Supervisory Control and Data Acquisition). Questi ambienti spesso eseguono sistemi datati, per i quali le patch non disponibili, o peggio, semplicemente non vengono utilizzate. Il manufacturing, come industria, dovrà estendere i controlli dei sistemi e della sicurezza fisica allo spazio logico e implementare soluzioni di prevenzione delle minacce negli ambienti IT e OT.

Particolare attenzione andrà prestata, nel corso del 2017, alle infrastrutture critiche, comprese le centrali nucleari, le reti elettriche e quelle per le telecomunicazioni, rimangono altamente vulnerabili a un attacco informatico. Quasi tutte le infrastrutture sono infatti state progettate e costruite prima dell’avvento della minaccia di attacchi informatici e, per questo motivo, anche i più semplici principi di sicurezza informatica non sono stati presi in considerazione all’interno dei progetti. A inizio 2016 è stato segnalato il primo blackout causato intenzionalmente da un attacco informatico. I responsabili della sicurezza delle infrastrutture critiche devono dunque prepararsi alla possibilità che le loro reti e i loro sistemi possano essere attaccati in modo sistematico da diversi attori: altri stati, terroristi e criminalità organizzata.

Sul fronte dei malware, invece, secondo i dati il ransomware si sta diffondendo molto e diventerà nel 2017 un problema tanto quando gli attacchi DDoS. Data l'efficacia di questo tipo di attacchi, le aziende dovranno impiegare una strategia di prevenzione multi-strato, che includa tecniche avanzate di sandboxing e di estrazione delle minacce, al fine di proteggere efficacemente le loro reti. Dovranno anche prendere in considerazione modi alternativi per far fronte a campagne ransomware. Tali metodi comprendono coordinati take-down con colleghi del settore e le forze dell'ordine, così come la costituzione di riserve finanziarie per accelerare i pagamenti, se questa è l'unica opzione di mitigazione.

Check Point prevede inoltre un numero maggiore attacchi mirati a influenzare o far tacere un'organizzazione, con attori “legittimati” che sferrano questi attacchi. L'attuale campagna presidenziale degli Stati Uniti e le interferenze degli altri governi mostra questa possibilità e servirà come precedente per le future campagne.

Dal momento che le aziende continuano a conservare sempre più dati sul cloud e utilizzano infrastrutture ibride, incluse le reti software-defined, creeranno una backdoor in più per gli hacker che vogliono accedere ad altri sistemi aziendali. Inoltre, qualsiasi attacco mirato a disturbare o spegnere uno dei principali fornitori di servizi cloud potrebbe avere ripercussioni sul business di tutti i suoi clienti. Sebbene molto dirompente, un attacco di questo tipo potrebbe essere utilizzato anche solo per colpire un concorrente o un’azienda specifica, che sarebbe uno dei tanti interessati, e quindi renderebbe difficile determinare la fonte.

Infine, Check Point si aspetta di vedere un aumento degli attacchi da ransomware diretti verso i data center basati su cloud. Dal momento che sempre più aziende adottano il cloud, sia pubblico che privato, questo tipo di attacchi inizierà a trovare il modo di infiltrarsi in questa nuova infrastruttura, usando sia la diffusione di file crittografati da cloud a cloud, sia utilizzando il cloud come un moltiplicatore di volume.

"I dati del nostro ultimo Security Report - dice David Gubiani, Security Engineering Manager di Check Point - presentano una complessa e, per certi versi, allarmante panoramica per la sicurezza informatica nel 2017. Per quanto riguarda il mobile, il cloud e IoT, abbiamo superato il punto di svolta molto tempo fa - queste tecnologie sono infatti ormai parte integrante del nostro modo di fare business e i criminali informatici hanno di conseguenza innovato le loro tecniche di hackeraggio. Gli hacker sono diventati più intelligenti quando si tratta di malware e ransomware, rilasciando ogni minuto nuove varianti. L’epoca degli antivirus signature-based per individuare il malware è ormai lontana. Grazie a queste previsioni, le aziende possono sviluppare i propri piani di sicurezza informatica per tenerli one step ahead rispetto alle emergenti minacce informatiche, prevenendo gli attacchi prima che possano causare danni".